Sicherheit

Eine kleine Starthilfe für alle, die noch nie ein WLAN- oder LAN-Netzwerk eingerichtet haben und dringend Hilfe benötigen, oder sich mit der Anschaffung von WLAN-Hardware beschäftigen.

Einleitung

[JUSTIFY]Ich gehe davon aus, dass ihr meinen Artikel „

WLAN – Grundlagen“ gelesen habt. Jetzt habt ihr eure WLAN-Hardware eingerichtet und erfolgreich zum Laufen gebracht. Nun wollt ihr natürlich wissen, wie ihr verhindern könnt, dass sich jeder X-Beliebige mit seinem Laptop bei euch einklinken kann, um eure Leitung für illegale Sachen zu nutzen, oder um euch auszuspionieren. Dazu muss man wissen, dass es keine große Herausforderung an einen Hacker stellt, einen ungeschützten WLAN - Zugang ausfindig zu machen und auszuspähen. Studien belegen, dass etwa über 50% der WLAN - fähigen Endgeräte, die kabellos kommunizieren, ungeschützt und damit offen für Angriffe sind. Diese Tatsache haben sich so genannte „Wardriver“ schon lange zu Nutze gemacht, indem sie mit ihren Laptops nach offenen Netzen suchen. Das Eindringen in ein solches, offenes Netz ist dann recht einfach und der Wardriver surft dann auf Kosten des WLAN - Besitzers und kann dessen Kommunikation ganz einfach einsehen. Wen das noch nicht abschreckt, dem sei gesagt, dass die entstehenden Kosten nicht einmal das schlimmste sind. Selbst wenn man keine wichtigen Daten über das Netz schickt, sollte man sein Netz trotzdem sichern, denn es gibt Fälle, in denen ahnungslose WLAN - Nutzer plötzlich Klagen wegen Urheberechtsverletzungen oder sogar Kinderpornographie am Hals hatten, weil nachweislich über ihren Anschluss entsprechende Dateien ausgetauscht wurden. Solche Aussichten sollten euch offen für diesen Artikel machen. Vorab sei euch aber noch gesagt:[/JUSTIFY]

„100%ige Sicherheit gab es nicht, gibt es nicht und wird es nie geben, denn Hacker schlafen nicht“

[JUSTIFY]Es liegt an euch, wie sicher euer WLAN ist. Da ich bereits bei dem o.g. Artikel auf meinen Artikel „Datensicherheit im Homeofficebereich“ verwiesen habe, solltet ihr nun wissen, wie ihr euren Rechner unter zu Hilfenahme von Software vor unbefugten Zugriffen schützen könnt. Euer WLAN ist aber immer noch ungeschützt und jeder der will, kann sich einklinken und die unverschlüsselten Daten abfangen. Damit das nicht passiert, gibt es verschiedene Schutzmechanismen die ihr benutzen könnt. Auf die wichtigsten will ich in diesem Artikel näher eingehen und gleichzeitig versuchen, euch bei der Einrichtung dieser behilflich zu sein. Ich benutze einen DLINK DI-624 Router. Daher kann es sein das einige Sachen bei euch anders heißen oder aussehen. Von Grundprinzip funktionieren aber alle Router gleich und ihr müsstet mit Hilfe des Benutzerhandbuches eures Routers dieselben Einstellungen vornehmen können.

Einige dieser Tipps betreffen LAN-Nutzer genauso. Ich werde solche Tipps durch ein Sternchen kennzeichnen.[/JUSTIFY]

Zugang zum Router

[JUSTIFY]

Um die folgenden Einstellungen an eurem Router vorzunehmen ist es ratsam eine Verbindung per LAN-Kabel zwischen den beiden Geräten herzustellen. Somit sperrt ihr euch nicht aus Versehen selbst aus, falls euch z.B. bei der Konfigurierung der Verschlüsselung ein kleiner Fehler passiert. Das kann äußerst schnell passieren. Zudem ist es bei manchen Routermodellen genau aus diesem Grund nicht möglich, per WLAN-Verbindung, Einstellungen an der Verschlüsselung vorzunehmen. Ein anderer Vorteil ist, das Wardriver oder Hacker euren Router nicht so leicht „fernsteuern“ können.

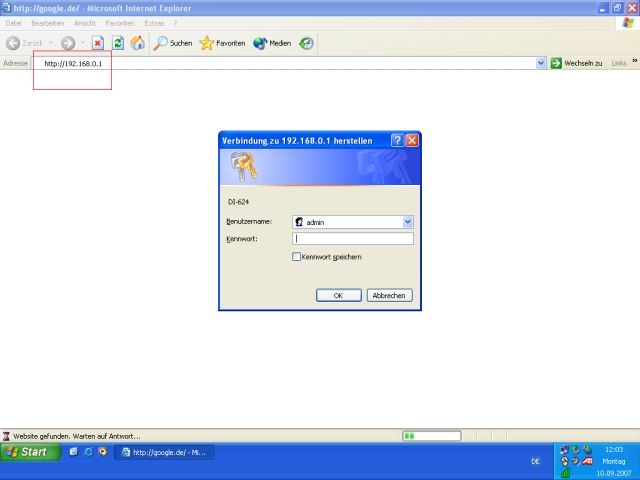

Da sich am Router weder Bildschirm noch Tastatur anschließen lassen, wird der „Computer“ im Router über einen PC per Internet-Browser bedient, er wird wie eine Webseite angesurft. Da der Router aber keine Webadresse besitzt wird stattdessen einfach seine I.P. - Adresse eingegeben. Welche I.P. euer Router hat, entnehmt ihr dem Handbuch des Gerätes. Wenn ihr die richtige I.P. eingegeben habt sollte jetzt das Loginfenster auftauchen. So kann der erste Kontakt mit eurem Router so aussehen:

[/JUSTIFY][JUSTIFY]

Wie es im Endeffekt wirklich aussieht, hängt entweder vom Router oder vom verwendeten Browser ab. Welche Logindaten ihr benutzen müsst, um auf die Benutzeroberfläche eures Routers zu gelangen entnehmt ihr ebenfalls dem Gerätehandbuch.[/JUSTIFY]

Passwort

[JUSTIFY]WLAN - Router sind im Auslieferungszustand fast immer mit einem Standard-Passwort für die Administration versehen. Aus nahe liegenden Gründen sollte jeder Router zu aller Erst mit einem neuen,

individuellen Passwort versehen werden. Dabei spielt die Wahl eines qualitativ hochwertigen Passworts für die Sicherheit eine entscheidende Rolle. Im Idealfall sollte der gewählte Begriff aus Zahlen, Groß- und Kleinbuchstaben sowie Sonderzeichen bestehen, und eine Länge von mindestens zehn Zeichen besitzen. Zudem ist es ratsam, auch solche "sicheren" Passwörter in regelmäßigen Zeitabständen zu ändern. Hilfe bei der Erstellung guter Passwörter bieten Passwortgeneratoren. Die gibt es als Freeware überall im Internet zu finden.[/JUSTIFY]

Die automatische Schlüsselvergabe abschalten

[JUSTIFY]Da die Router in der Werkseinstellung so konfiguriert sind, dass sie die Schlüssel zum entcodieren der WEP und WPA Schlüssel automatisch versenden und auch keine Authentifizierung dafür verlangen, solltet ihr den Dienst abschalten. Bei einigen Billig-Wirelessroutern geht es allerdings nicht. Die Option heißt in der Router Konfiguration „automatische Schlüsselvergabe“ oder auch „Automatic Key Distribution“. Bei einigen Routern kann diese Funktion auch unter dem Menüpunkt „802.1x“ versteckt sein.[/JUSTIFY]

Verschlüsselung

[JUSTIFY]Eine effektive Funkverschlüsselung (Encryption) ist der wichtigste Faktor um einen möglichst guten Schutz vor unberechtigten Zugriff auf die versendeten Daten zu haben. Anders ausgedrückt: Wenn die Verschlüsselung nicht stimmt, nutzen die anderen Tipps nur noch wenig. Denn dann ist es noch einfacher auszulesen welche Mac- oder I.P. – Adressen erlaubt sind. Und wenn man das weiß, ist es mit der richtigen Hardware kein Problem mehr sich ins WLAN einzuklinken.

Die drei gängigen Verschlüsselungsverfahren für drahtlose Netzwerke sind zurzeit:[/JUSTIFY]

-

WEP (Wired Equivalent Privacy)

-

WPA (Wi-Fi Protected Access)

-

WPA2 (Wi-Fi Protected Access 2)

[JUSTIFY]Die

WEP - Verschlüsselung ist die älteste und aufgrund diverser Schwachstellen die unsicherste der drei Standards. WEP gilt schon seit längerem als geknackt, und stellt für einen Hacker, der mit Bestimmtheit in das Funknetz eindringen möchte, kein echtes Hindernis dar. Deshalb sollte eure Hardware möglichst neu sein und die neuen Standards beherrschen. Wichtig dabei ist, dass alle ins WLAN eingebundenen Geräte diese Verschlüsselungstechnologie unterstützen. Solltet ihr WPA2 bei eurem Router einstellen und die WLAN-Karte kann nur WPA, könnt ihr nicht mehr per WLAN auf den Router zugreifen und ihr müsst ihn ggf. reseten. Solltet ihr WEP benutzen müssen, stellt eine möglichst hohe Encryption ein. Möglichst 128 bit oder wenn möglich höher.[/JUSTIFY]

Der Verschlüsselungsstandard

WPA bietet deutlich mehr Sicherheit. Der WEP-Nachfolger, bzw. die Zwischenlösung zum neuesten Standard, ergänzt den alten Standard um dynamische Schlüssel, die es einem potenziellen Angreifer erheblich erschweren, den Datenverkehr zu dechiffrieren. Da aber seit Ende 2004 Wörterbuchangriffe auf WPA mittels Cracker-Tools Gang und gebe sind, ist der von WPA gebotene Schutzgrad stark von der verwendeten Passphrase abhängig. So sollte auch für den WPA - Key ein Passwort mit mindestens zehn Stellen gewählt werden. Je länger das Passwort, desto besser. Bei der Auswahl der verwendeten Zeichen, gilt dasselbe wie unter dem Punkt „Passwort“. 63 Zeichen könnt ihr eingeben. Je mehr umso besser.

WPA2 bietet von den drei Verfahren derzeit den besten Schutz. In WPA2 wurde nicht nur der vollständige 802.11i-Standard umgesetzt, sondern es nutzt auch einen anderen Verschlüsselungsalgorithmus: AES (Advanced Encryption Standard). Es gibt aber auch WPA-fähige Geräte, die AES beherrschen, ohne WPA2 zu unterstützen. Aber das braucht euch nicht zu interessieren. Hab es nur hingeschrieben damit etwas mehr da steht als „WPA2 ist noch besser als WPA“.

Wenn ihr WPA2 nutzen wollt müsst ihr, sofern ihr Windows zum konfigurieren eurer WLAN-Karte benutzen möchtet, diesen

WPA2-Patch installieren. Sollte eure Karte keine WPA2 unterstützen, schaut auf der Hersteller-Homepage nach neuen Treibern. Wenn ihr euch nicht sicher seit ob der neue Treiber WPA-2 unterstützt, schreibt einfach eine Mail an den Support. Auch der Einsatz von alternativen Treibern ist denkbar. Nähere Infos dazu erhaltet ihr in den Foren der Hardwareanbieter.

Je nachdem welchen Router ihr benutzt, sind die Einstellungsmöglichkeiten unterschiedlich aufzufinden. Aber sollte es einen Bereich „WLAN“ geben, seid ihr auf dem richtigen Weg.

SSID

[JUSTIFY]Mit dem „SSID“ hatten wir schon beim Einrichten des WLAN im Grundlagenartikel zum Thema WLAN zu tun. SSID steht für „Service Set Identifier“ und ist nichts anderes, als der Name des einzurichtenden drahtlosen Netzwerks. Im Auslieferungszustand ist die SSID auf einen Standardnamen eingestellt, der sich von Hersteller zu Hersteller unterscheiden kann, z.B. „default“. Diesen solltet ihr allein schon deswegen ändern, damit ihr euer WLAN identifizieren könnt, falls beim Einrichten eurer Karte ein zweites vom Nachbarn auftaucht, das denselben Namen hat. Von Firmen- und Familiennamen sollte dabei abgesehen werden, da man so die Daten einer bestimmten Person zuordnen kann. Auch Namen wie „WLAN“ oder „Funknetz“ sollten nicht genommen werden, da diese oft genommen werden. Die SSID darf keine Rückschlüsse auf die verwendete Hardware (z. B. Hersteller des AccessPoints) erlauben.

Das "SSID - Broadcast“ solltet ihr auch deaktivieren, damit euer Router nicht andauernd (bis zu 100Mal/sek.) den Namen und die verwendete Verschlüsselung eures WLAN-Netzwerkes ausplaudert.[/JUSTIFY]

[JUSTIFY]Ein Hacker würde die Daten zwar dennoch relativ leicht erhalten können, aber selbst ein modernes Auto lässt sich in unter 30sek. Knacken und trotzdem schließe ich es ab.[/JUSTIFY]

IP/MAC - Adressenfilter

[JUSTIFY]Wenn ihr in eurem Router den I.P.- oder MAC-Adressenfilter, auch Access control lists (ACL) genannt, aktiviert, erschwert ihr Unbefugten das Eindringen in euer kleines Netz erheblich.[/JUSTIFY]

MAC-Adressenfilter:

[JUSTIFY]Jeder Netzwerkadapter (WLAN-Karte) besitzt eine einmalige MAC-Adresse. Vergleichbar mit einem Personalausweis. Viele Router zeigen euch die MAC-Adressen der im Funknetzwerk befindlichen Rechner in einer Liste an, sodass ihr die MAC-Adressen eures Gerätes leicht ermitteln können. Das gilt für die Rechner, die per WLAN mit dem Router verbunden sind genauso wie für die, die per LAN-Kabel angeschlossen sind. Sollte dies nicht der Fall sein, macht ihr folgendes:[/JUSTIFY]

- Start/Ausführen auswählen

- "cmd" eintippen ---> Fenster öffnet sich

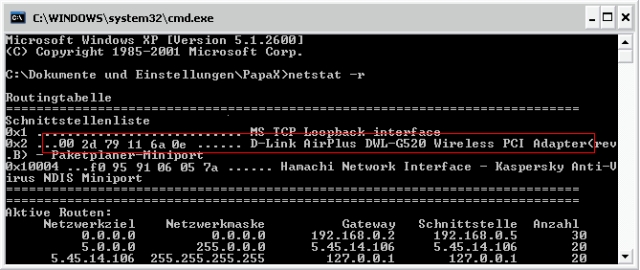

- "netstat -r" eintippen

Ihr sollte nun folgendes Fenster mit ähnlichem Inhalt sehen:

[JUSTIFY]Ich hab für euch die wichtige Zeile markiert. Sie enthält vorne die Mac-Adresse und hinten steht welcher Adapter diese Adresse hat. Da an dieser Stelle noch andere Adapter stehen können, ist es wichtig zu wissen, wie der heißt mit dem ihr auf den Router zugreifen wollt. Im obigen Beispiel ist dieser leicht zu finden, da ich alle unbenutzten deaktiviert habe.[/JUSTIFY]

[JUSTIFY]Tragt nun die ermittelten MAC-Adressen der zulässigen Geräte eures Netzwerkes in den Filter ein. Zur eurer eigenen Sicherheit solltet ihr auch die MAC-Adresse eines Lan-Anschlusses eures PC’s eintragen. Damit ihr noch auf den Router kommt, falls ihr aus versehen irgendetwas verstellt habt und ihr euch nun nicht mehr über WLAN ins Netz einwählen könnt. Außerdem sind manche Einstellungen am Router, wie z.B. Firmwareupdate oder Verschlüsselungsänderung, nur möglich, wenn ihr per Kabel verbunden seid.

Der Vollständigkeit halber soll an dieser Stelle aber nicht verschwiegen werden, dass es spezielle Software-Tools gibt, die es einem Angreifer ermöglichen, eine andere MAC-Adresse bewusst vorzutäuschen, sodass der Schutz per MAC-Adressen nicht 100%ig wasserdicht ist.[/JUSTIFY]

[JUSTIFY]

I.P.-Filter:

Der IP-Filter hat denselben Zweck. Er ermöglicht ausschließlich den Geräten einen Zugang zum Router und zum Internet, welche über eine der eingetragenen I.P.’s verfügen. Dazu solltet ihr die autom. Adressvergabe (DHCP) im Router deaktivieren und euren Geräten eine feste I.P. zuteilen. Aber auch eine I.P. Adresse lässt sich vortäuschen. Wenn es möglich ist aktiviert also am besten beide Filter.[/JUSTIFY]

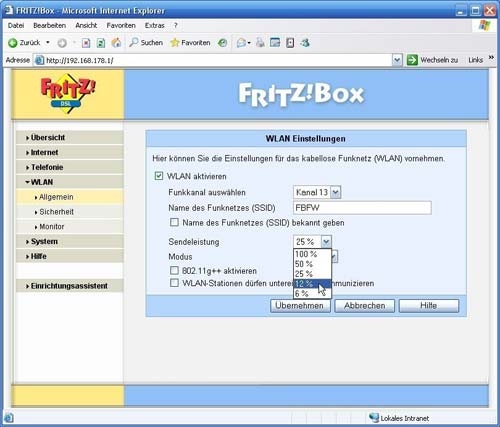

Übertragungsstärke / Sendeleistung

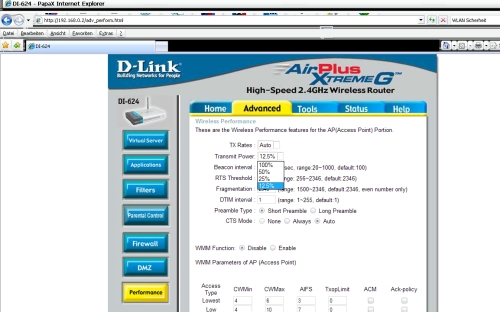

[JUSTIFY]In vielen Geräten besteht die Möglichkeit, die Übertragungsstärke, nicht zu verwechseln mit Übertragungsgeschwindigkeit, variabel einzustellen. Damit ist es euch möglich, den Wirkungsradius eures WLAN-Netzwerkes bewusst zu verkleinern. Je nach Hersteller sieht das Fenster mit dieser Einstellungsmöglichkeit anders aus und befindet sich unter einem anderen Register. Um es euch ein wenig leichter zu machen, nach was ihr genau suchen müsst hier zwei Beispiele:

[/JUSTIFY]

[JUSTIFY]Wenn ihr nichts findet sucht mal nach dem Begriff „Standortwahl“. Im Idealfall hat man wenige Meter außerhalb eurer Wohnung kein verwertbares Signal mehr. Wenn ihr in einem Einfamilienhaus wohnt und das WLAN-Netzwerk über mehrere Etagen geht und auch noch im Garten nutzbar sein soll fällt das natürlich weg, es sei denn ihr verwendet Accespoints. Aber das würde für Anfänger jetzt zu weit führen.[/JUSTIFY]

Fernzugriff übers Internet*

[JUSTIFY]Bei vielen Routern und Accesspoints ist der Remotezugang von Werk aus freigegeben. Dieser sollte deaktiviert werden, da diese Einstellung im zusammenwirken mit einem nicht geänderten oder unsicheren Kennwort, gerade Wegs eine Einladung darstellt. Die Einstellung kann auch „Remote Management“ oder „Management from Internet“ heißen. Auch die Remote-Updatefunktion sollte deaktiviert werden.[/JUSTIFY]

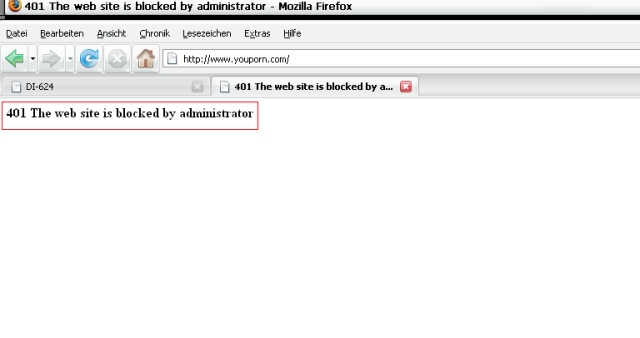

URL’s sperren*

[JUSTIFY]Aus verschiedenen Gründen kann es nötig werden das bestimmte Webadressen (URL’s) geblockt werden müssen. Beispiele dafür wären Seiten mit illegalem oder jugendgefährdendem Inhalt wie z.B. rotten.com, youporn.com oder emule.com. Damit eure Kinder nicht auf solche Seiten können, habt ihr die Möglichkeit diese URL’s oder Schlüsselwörter in eine Liste in eurem Router einzutragen. Sollte nun eine Seite angewählt werden, deren URL eins der Stichwörter enthält oder die in der „roten Liste“ steht, wird statt der Seite eine offline Seite des Routers angezeigt die darauf hinweist, dass die angewählte Seite gesperrt wurde. Das kann in etwa so aussehen:[/JUSTIFY]

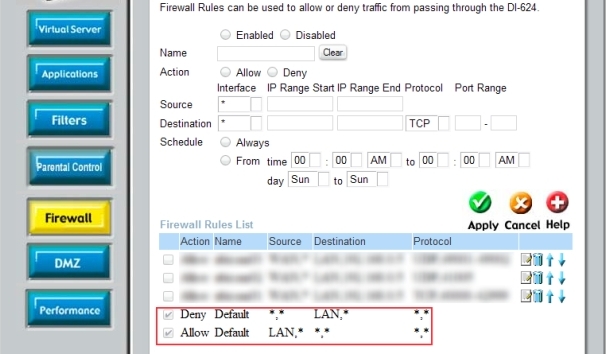

Ports*

[JUSTIFY]Der Begriff „Port“ lässt sich am besten durch das Synonym „Tür“ erklären. Die Programme die Informationen mit dem Internet austauschen, schicken ihre Datenpakete durch diese Türen. Jedes Programm nimmt dafür eine oder mehrere andere Türen. Damit das funktioniert, müssen diese Ports offen sein. Allerdings können durch Ports auch unerwünschte Daten rein- und rausspazieren. Gerade das zuletzt genannte kann gefährlich werden. Auf höchst unterschiedlichen Wegen kann es dazu kommen, dass sich Maleware auf eurem Rechner einnistet. Diese möchte nun gerne mit seinem Erschaffer telefonieren und ihm persönliche Dinge über euch verraten. Das ist dann natürlich nicht mehr gewollt. Um diese Kommunikation zu verhindern, ist es also notwendig die Türen/Ports zu schließen, die von der Maleware genutzt werden können und das sind alle die es gibt. Daher macht ihr generell erstmal alle dicht und öffnet danach nur die Ports, die von euren Programmen genutzt werden. Dazu habt ihr zusätzlich die Möglichkeit, anzugeben ob ein Port nur für eingehenden, ausgehenden Datenverkehr genutzt werden soll. Beides gleichzeitig ist zudem auch möglich.[/JUSTIFY]

[JUSTIFY]Soweit ich weiß, ist es bei allen Routern üblich, dass alle Ports für den Datenverkehr aus dem Internet(WAN) geschlossen, aber für den netzwerkinternen und den ausgehenden Datenverkehr (LAN) geöffnet sind. Ob das so ist, könnt ihr an folgendem Eintrag in der Firewall eures Routers sehen:[/JUSTIFY]

[JUSTIFY]Diese Einträge sagen euch jetzt sicherlich nichts, aber der obere verbietet (engl. Deny), dass jeglicher Datenverkehr aus dem Internet (WAN) unterbunden wird, während der untere besagt, dass jeglicher Datenverkehr innerhalb eures Heimnetzwerkes (z.B. PC – Laptop) und der ausgehende Datenverkehr erlaubt ist.

Bei anderen Routern, wie z.B. der Fritzbox, kann das etwas anders aussehen und auch auf Deutsch sein. Bei meinem Router heißen beide Einträge „default“ und lassen sich nicht ändern oder löschen. Ich gehe davon aus das es bei eurem Router ähnlich sein sollte. Wenn nicht, versucht es einzustellen. Euer Routerhandbuch und diverse Foren können euch dabei behilflich sein.[/JUSTIFY]

[JUSTIFY]Um den ausgehenden Datenverkehr kontrollieren zu können, wäre es möglich, zusätzlich alle Ports vom LAN ins WAN (Internet) zu schließen, um sie anschließend einzeln zu öffnen. Das wäre allerdings sehr kompliziert und man müsste dies sehr oft machen. Außerdem müsste aus Sicherheitsgründen noch die UPNP - Funktion im Router deaktiviert werden. Das würde jetzt für Anfänger zu viel des Guten sein.[/JUSTIFY]

[JUSTIFY]Die einfachste Möglichkeit diesen ausgehenden Verkehr zu regeln, ist der Einsatz einer Softwarefirewall. Diese lässt sich wesentlich unkomplizierter einrichten. Zudem werden mit ihr keine Ports auf dem Router geschlossen oder geöffnet, sondern es wird für jedes Programm einzeln entschieden welche Tätigkeiten es durchführen darf. Das hat den Vorteil, dass sich Maleware nicht einen bereits geöffneten Port zu Nutze machen kann und verhindert auch, dass sie unerlaubt Einträge in der Registry ändern kann. Außerdem werdet ihr feststellen können wie oft und bei welchen eigentlich nichtigen Dingen, Daten über das Internet verschickt werden.[/JUSTIFY]

[JUSTIFY]Eine geeignete Firewall könnt ihr gleich im Zusammenhang mit einer Antivirenlösung erwerben. Für die knauserigen unter euch gibt es aber auch kostenlose Lösungen wie

ZoneAlarm oder die

Comodo Firewall Pro. Diese Programme werde ich aber an dieser Stelle nicht näher beschreiben, da ich das schon in meinem Artikel zur Datensicherheit im Homeofficebereich getan habe. Ich empfehle euch diesen Artikel ebenfalls zu lesen.

Wenn ihr die o.g. Sicherheitsmassnahmen ergriffen habt, könnt ihr testen wie gut eure Firewall gegen Angriffe von außen geschützt ist. Dazu geht ihr einfach auf die folgenden Links und lasst mal einen Portscan durchführen.[/JUSTIFY]

Das war es von meiner Seite aus. Ich wünsche euch allen nun viel Spass beim hoffentlich sicheren surfen.